Конфиденциальность данных — это статус, предоставленный данным и определяющий требуемую степень их защиты. Конфиденциальная информация должна быть известна только допущенным и прошедшим проверку (авторизованным) субъектам системы (пользователям, процессам, программам). Для остальных субъектов системы эта информация должна быть неизвестной.

Установление градаций важности защиты защищаемой информации (объекта защиты) называют категорированием защищаемой информации.

Под целостностью информации понимается свойство информации сохранять свою структуру и/или содержание в процессе передачи и хранения. Целостность информации обеспечивается в том случае, если данные в системе не отличаются в семантическом отношении от данных в исходных документах, т. е. если не произошло их случайного или преднамеренного искажения или разрушения. Обеспечение целостности данных является одной из сложных задач защиты информации.

Достоверность информации — свойство информации на выходе системы соответствовать информации, поступившей на ее вход. Количественно Д. и. оценивается такими показателями, как наработка на информационную ошибку, интенсивность информационных ошибок, вероятность безошибочности … свойство информации, выражающееся в строгой принадлежности субъекту, который является ее источником, либо тому субъекту, от которого эта информация принята.

Юридическая значимость информации оз начает, что документ, являющийся носителем информации, обладает юридической силой.

Доступность данных. Работа пользователя с данными возможна только в том случае, если он имеет к ним доступ.

Доступ к информации — получение субъектом возможности ознакомления с информацией, в том числе при помощи технических средств. Субъект доступа к информации — участник правоотношений в информационных процессах.

Оперативность доступа к информации — это способность информации или некоторого информационного ресурса быть доступными для конечного пользователя в соответствии с его оперативными потребностями.

Собственник информации — субъект, в полном объеме реализующий полномочия владения, пользования, распоряжения информацией в соответствии с законодательными актами.

Владелец информации — субъект, осуществляющий владение и пользование информацией и реализующий полномочия распоряжения в пределах прав, установленных законом и/или собственником информации.

Пользователь (потребитель) информации — субъект, пользующийся информацией, полученной от ее собственника, владельца или посредника в соответствии с установленными правами и правилами доступа к информации либо с их нарушением.

Право доступа к информации

совокупность правил доступа к информации, установленных правовыми документами или собственником либо владельцем информации.

Правило доступа к информации — совокупность правил, регламентирующих порядок и условия доступа субъекта к информации, и ее носителям.

Различают санкционированный и несанкционированный доступ к информации.

Санкционированный доступ к информации — это доступ к информации, не нарушающий установленные правила разграничения доступа. Правила разграничения доступа служат для регламентации права доступа к компонентам системы.

Несанкционированный доступ к информации — нарушение установленных правил разграничения доступа. Лицо или процесс, осуществляющие НСД к информации, являются нарушителями правил разграничения доступа. НСД является наиболее распространенным видом компьютерных нарушений.

Ответственным за защиту компьютерной системы от НСД к информации является администратор защиты.

Страницы работы

Содержание работы

1 Характеристики информации с точки зрения ее защиты

Защита информации должна обеспечить: Конфиденциальность – свойство информации, состоящее в отсутствии несанкционированного доступа к защищаемой информации для людей, программ или процессов, которые не имеют на это права. Целостность – свойство информации, состоящее в ее существовании в неискаженном виде. Т.е. целостность – это отсутствие несанкционированных изменений информации (добавления, удаления, модификации данных). Доступность – свойство компьютерной системы, состоящее в возможности обеспечить своевременный беспрепятственный доступ к защищаемой информации полномочными пользователями.

Угроза информации – это потенциально возможное событие, действие, процесс или явление, которое может вызвать нанесение ущерба (материального, морального или иного) защищаемому объекту. Формальное определение угрозы по ГОСТ Р 51624-00 – это совокупность условий и факторов, создающих потенциальную или реально существующую опасность, связанную с утечкой информации и/или несанкционированными и/или непреднамеренными воздействиями на нее» .

1. Пассивные угрозы. Пассивные угрозы – это всегда угрозы конфиденциальности информации. Такие угрозы носят характер перехвата (или мониторинга) передаваемых данных. Пассивные нарушения могут быть двух видов: Раскрытие содержимого сообщений, или угрозы конфиденциальности информации. Эта угроза реализуется, когда к какой-нибудь информации получает доступ лицо, не имеющее на это права. Этот вид угроз встречается наиболее часто. Анализ потока данных. Это, например, определение отправителя и получателя, частоты сообщений.

2. Активные угрозы. Активными угрозами могут быть: Угрозы целостности информации. Нарушение целостности происходит при внесении несанкционированных изменений в информацию, умышленных или неумышленных. Угрозы доступности информации, или угрозы отказа в обслуживании. Этот вид угрозы угрожает не самой информации, а автоматизированной системе, в которой эта информация обрабатывается.

Уязвимость – это любая характеристика информационной системы, использование которой нарушителем может привести к реализации угрозы.

1. Уязвимости проектирования информационной системы. Это уязвимости, созданные разработчиком программного или аппаратного обеспечения при проектировании. В этом случае уязвимость свойственна проекту или алгоритму, и даже совершенная реализация проекта от этой уязвимости не избавляет. Яркий пример – уязвимость стека протоколов TCP/IP.

2. Уязвимости реализации информационной системы. Это ошибки, привнесенные на этапе реализации проекта. Типичный пример – «переполнение буфера» во многих реализациях программ, например sendmailили InternetExplorer.

3. Уязвимости конфигурации. Это уязвимости, добавленные администратором в процессе управления системойили привнесенные пользователем в процессе эксплуатации системы. Например: использование модема для выхода в Интернет в обход межсетевых экранов, или отказ запускать антивирусные сканеры, или другие, более враждебные действия.

Атака на информационную систему – это действие, которое приводит к реализации угрозы путем использования уязвимостей этой информационной системы.

Традиционная атака – это атака, построенная на модели «один-к-одному» или «один-ко-многим». В этом случае атака исходит из одной точки (от одного хоста). Для сокрытия источника атаки часто используется метод промежуточных хостов. В этом случае атака реализуется не напрямую на выбранную цель, а через цепь узлов. Нередко эти узлы находятся в разных странах.

Распределенная атака — это атака, построенная на модели «много- к одному» или «много- ко многим». В этом случае несколько злоумышленников проводят сотни и тысячи нападений в один и тот же момент времени на один или несколько узлов. Это, как правило, атаки типа «отказ в обслуживании».

Рис. 1.1 Модели традиционных атак Рис.1.2 Модели распределенных атак

Этапы реализации атаки

1. Сбор информации (informationgathering). На этом этапе определяется сетевая топология, тип и версия операционной системы, доступность сетевых сервисов и т.д.

2. Реализация (exploitation). Реализация атаки заключается в проникновении в систему и установлении контроля над атакуемым узлом. Например, это внедрение программы типа «троянский конь».

3. Завершение атаки («заметание следов»). Обычно это удаление соответствующих записей из журналов регистрации данного узла и других действий, возвращающих атакованную систему в исходное состояние (например, скрытие внедренных файлов).

2. Способы обеспечения защиты информации

Законодательные методыопределяют, кто и в какой форме должен иметь доступ к защищаемой информации. Законодательные методы не способны гарантировать выполнение установленных законов, они только декларируют эти законы, вместе с мерой ответственности за их нарушение. Административные методы заключаются в определении процедур доступа к защищаемой информации и установлении контроля за их соблюдением. Например, при получении документов в архиве и возврате их обратно в специальный журнал заносятся соответствующие записи. Работа с документами разрешается только в специально оборудованном и сертифицированном помещении. Чтобы работать с секретными документами, сначала нужно получить необходимый допуск, и т.п. Технические методы защиты призваны максимально избавиться от человеческого фактора. Соблюдение законодательных и административных мер защиты определяется согласием людей их соблюдать, и теоретически всегда можно избежать соблюдения установленных правил. В случае применения технических средств перед противником для доступа к информации ставится техническая задача. Современный пример технических средств защиты информации: самоуничтожающиеся DVD-диски. (диски можно будет использовать только 48 часов после вскрытия упаковки. Затем поверхность диска должна почернеть)

Правовые основы защиты информации

Основой современной государственной политики Российской Федерации в области информационной безопасности является Доктрина информационной безопасности РФ. Она представляет собой совокупность официальных взглядов на цели, задачи, принципы и основные направления обеспечения информационной безопасности Российской Федерации. Она утверждена Президентом Российской Федерации В.Путиным 9 сентября 2000 г.

Наиболее важными, с точки зрения информационной безопасности, являются следующие законы.

· Конституция Российской Федерации (в редакции от 10.02.96 г.);

· «О безопасности» (в редакции от 05.03.92 г.);

· «Об информации, информатизации и защите информации» (от 20.01.95 г.);

· «О государственной тайне» (от 21.09.93 г.);

· «О федеральных органах правительственной связи и информации» (от 19.02.93 г.);

· «О правовой охране программ для электронных вычислительных машин и баз данных» (от 24.03.96 г.);

Закон «О безопасности» закрепляет правовые основы обеспечения безопасности личности, общества и государства, определяет систему безопасности и ее функции, устанавливает порядок организации и финансирования органов обеспечения безопасности, а также контроля и надзора за законностью их деятельности.

Базовые свойства безопасности информации. Каналы реализации угроз

С точки зрения информационной безопасности выделяют следующие свойства информации: конфиденциальность, целостность и доступность.

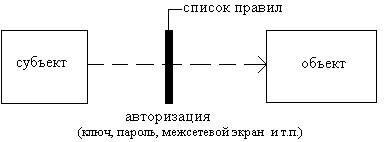

Конфиденциальность информации – это ее свойство быть известной только допущенным и прошедшим проверку (авторизованным) субъектам системы. Для остальных субъектов системы эта информация должна быть неизвестной (рис 3.1.).

Рис. 3.1. Авторизация субъекта

Проверка субъекта при допуске его к информации может осуществляться путем проверки знания им некого секретного ключа, пароля, идентификации его по фиксированных характеристикам и т.п.

Целостность информации – ее свойство быть неизменной в семантическом смысле при функционировании системы в условиях случайных или преднамеренных искажений или разрушающих воздействий.

Доступность информации – ее свойство быть доступной для авторизованных законных субъектов системы, готовность служб к обслуживанию запросов.

Целью злоумышленника является реализация какого-либо рода действий, приводящих к невыполнению (нарушению) одного или нескольких из свойств конфиденциальности, целостности или доступности информации.

Потенциальные возможности реализаций определенных воздействий на АСОИ, которые прямо либо косвенно могут нанести ущерб ее безопасности, называются угрозами безопасности АСОИ.

Уязвимость АСОИ – некоторое неудачное свойство системы, которое делает возможным возникновение и реализацию угрозы.

Атака на компьютерную систему – это непосредственная реализация злоумышленником угрозы безопасности.

Цель системы защиты информации – противодействие угрозам безопасности в АСОИ.

Угрозы нарушения конфиденциальности информации направлены на перехват, ознакомление и разглашение секретной информации. При реализации этих угроз информация становится известной лицам, которые не должны иметь к ней доступ. Угроза нарушения конфиденциальности имеет место всякий раз, когда получен НСД к некоторой закрытой информации, хранящейся к компьютерной системе, или передаваемой от одной системы к другой. Большие возможности для реализации злоумышленником данного типа угроз существуют в открытых локальных сетях, интрасетях, сетях Internet в связи с незащищенностью протоколов передачи данных, и возможностью прослушивания канала передачи (сниффинга) путем перевода сетевой платы в «смешанный режим» (promiscuous mode).

Угрозы нарушения целостности информации, хранящейся в компьютерной системе или передаваемой по каналу связи, направлены на ее изменение или искажение, приводящее к нарушению ее качества или полному уничтожению.

Угрозы нарушения работоспособности (отказ в обслуживании) направлены на создание таких ситуаций, когда определенные преднамеренные действия либо снижают работоспособность АСОИ, либо блокируют доступ к некоторым ее ресурсам. Атаки, реализующие данный тип угроз, называются также DoS-атаками (Denied of Service – отказ в обслуживании). При реализации угроз нарушения работоспособности может преследоваться цель нанесения ущерба (вандализм), либо может являться промежуточной целью при реализации угроз нарушения конфиденциальности и целостности (нарушение работоспособности системы защиты информации).

При реализации угроз безопасности злоумышленник может воспользоваться самыми различными каналами реализации угроз – каналами НСД, каналами утечки.

Определение 3.1.Под каналом утечки информации понимают совокупность источника информации, материального носителя или среды распространения, несущего указанную информацию сигнала и средства выделения информации из сигнала или носителя. Средство выделения информации из сигнала или носителя может располагаться в пределах контролируемой зоны, охватывающей АСОИ или вне ее.

Применительно к АСОИ выделяют следующие основные каналы утечки информации [8, 17, 25].

1. Электромагнитный канал. Причиной его возникновения является электромагнитное поле, связанное с протеканием электрического тока в аппаратных компонентах АСОИ. В связи с этим, в близко расположенных проводных линиях возникают побочные электромагнитные излучения и наводки (ПЭМИН), анализ которых может позволить злоумышленнику получить доступ к АСОИ. Данный канал в свою очередь делится на следующие каналы: радиоканал, низкочастотный канал, наводки на сеть электропитания, наводки на провода заземления, наводки на линии связи между ПК.

2. Виброакустический канал — cвязан с возможностью анализа злоумышленником звуковых волн, распространяющихся в воздухе, возникающих при разговоре в закрытом помещении.

3. Визуальный канал — связан с возможностью визуального наблюдения злоумышленником за работой устройств отображения информации в АСОИ без проникновения в помещения, используя скрытые системы видеонаблюдения.

4. Информационный канал — связан с возможностью локального или удаленного доступа злоумышленника к элементам АСОИ, к носителям информации, к программному обеспечению, к линиям связи. Данный канал условно может быть разделен на следующие каналы: канал коммутируемых линий связи, канал выделенных линий связи, канал локальной сети, канал машинных носителей информации, канал терминальных и периферийных устройств.

studopedia.org — Студопедия.Орг — 2014-2019 год. Студопедия не является автором материалов, которые размещены. Но предоставляет возможность бесплатного использования (0.001 с) .

Лекции по ИТЗИ / 01. Основные свойства информации как предмета защиты

Основные свойства информации как предмета защиты

Информация — это набор некоторых сведений о каком-либо объекте или окружающем мире. Эти сведения могут иметь бытовой или научный характер.

Определенного рода сведения могут составлять тайну. И все эти сведения называют конфиденциальной информацией.

В зависимости от того, в какой области деятельности человека относится информация, выделяют следующие виды:

Все эти виды конфиденциальной информации подлежат защите, одним из видов которых является инженерно-техническая защита информации.

Информация является уникальным объектом в связи со своими свойствами. Информация не имеет физических параметров, у нее нет массы, размеров, энергии. Информация может храниться, обрабатываться, передаваться по каналам связи и видоизменяться.

Сама по себе информация в чистом виде выделена быть не может, она может существовать только на каком то материальном носителе, в вещественном объекте, в физическом поле.

С точки зрения защиты, информация обладает рядом свойств, основные из которых следующие:

1. Информация доступна человеку, если она содержится на материальном носителе. Так как с помощью материальных средств можно защищать только материальный объект, то объектами защиты являются материальные носители информации. Различают носители — источники информации, носители — переносчики информации и носители — получатели информации. Например, чертеж является источником информации, а бумага, на которой он нарисован, — носитель информации. Физическая природа источника и носителя в этом примере одна и та же — бумага. Однако между ними существует разница. Бумага без нанесенного на ней текста или рисунка может быть источником информации о ее физических и химических характеристиках. Когда бумага содержит семантическую информацию, ей присваивается другое имя: чертеж, документ и т. д. Чертеж детали или узла входит в состав более сложного документа — чертежа прибора, механизма или машины и т. д. вплоть до конструкторской документации образца продукции. Другие носители, например, поля не имеют четких границ в пространстве, но в любом случае их характеристики измеряемы. Физическая природа носителя-источника информации, носителя-переносчика и носителя-получателя может быть как одинаковой, так и разной. Передача информации путем перемещения ее носителей в пространстве связана с затратами энергии, причем величина затрат зависит от длины пути, параметров среды и вида носителя.

2. Ценность информации оценивается степенью полезности ее для пользователя (собственника, владельца, получателя). Информация может обеспечивать ее пользователю определенные преимущества: приносить прибыль, уменьшить риск в его деятельности в результате принятия более обоснованных решений и др.

Нейтральная информация не влияет на состояние дел ее пользователя, но носитель с нейтральной для конкретного получателя информацией может оказывать вредное воздействие на другой носитель с полезной информацией, если близки по значениям параметры носителей, например, частоты колебаний электромагнитных полей разных источников. Носители информации, оказывающее воздействие на другой носитель, представляют собой помехи.

Вредной является информация, в результате использования которой ее получателю наносится моральный или материальный ущерб. Когда такая информация создается преднамеренно, то ее называют дезинформацией.

Полезность информации всегда конкретна. Нет ценной информации вообще. Информация полезна или вредна для конкретного ее пользователя. Чрезвычайно ценная информация для одних пользователей может не представлять ценности для других.

Поэтому при защите информации определяют, прежде всего, круг лиц (фирм, государств), заинтересованных в защищаемой информации, так как-вероятно, что среди них окажутся злоумышленники.

В интересах защиты ценной (полезной) информации ее владелец (государство, организация, физическое лицо) наносит на носитель условный знак полезности содержащейся на нем информации, — гриф секретности или конфиденциальности. В качестве критерия для определения грифа конфиденциальности информации могут служить результаты прогноза последствий попадания информации к конкуренту или злоумышленнику, в том числе:

величина экономического и морального ущерба, наносимого организации;

реальность создания предпосылок для катастрофических последствий в деятельности организации, например, банкротства.

3. Учитывая, что информация может быть для получателя полезной или вредной, что она покупается и продается, то информацию можно рассматривать как товар. Цена информации связана с ее ценностью, но это разные понятия. Например, при проведении исследований могут быть затрачены большие материальные и финансовые ресурсы, которые завершились отрицательным результатом, т. е. не получена информация, на основе которой ее владелец может получить прибыль. Но отрицательные результаты представляют ценность для специалистов, занимающихся рассматриваемой проблемой, так как полученная информация укорачивает путь к истине.

Полезная информация может быть создана ее владельцем в результате научно-исследовательской деятельности, заимствована из различных открытых источников, может попасть к злоумышленнику случайно, например, в результате непреднамеренного подслушивания и, наконец, добыта различными нелегальными путями. Цена информации, как любого товара, складывается из себестоимости и прибыли.

Себестоимость определяется расходами владельца информации на ее получение путем:

проведения исследований в научных лабораториях, аналитических центрах, группах и т. д.;

покупки информации на рынке информации;

добывания информации противоправными действиями.

Прибыль от информации ввиду ее особенностей может принимать различные формы, причем денежное ее выражение не является самой распространенной формой. В общем случае прибыль от информации может быть получена в результате следующих действий:

продажи информации на рынке;

материализации информации в продукции с новыми свойствами или технологии, приносящими прибыль;

использования информации для принятия более эффективных решений.

4. Ценность информации изменяется во времени. Распространение информации и ее использование приводят к изменению ее ценности и цены. Характер изменения ценности во времени зависит от вида информации. Ценность большинства видов информации, циркулирующей в обществе, со временем уменьшается — информация стареет.

В зависимости от продолжительности жизненного цикла коммерческая информация классифицируется следующим образом:

оперативно-тактическая, теряющая ценность примерно по 10% в день (например, информация выдачи краткосрочного кредита, предложения по приобретению товара в срок до одного месяца и др.):

стратегическая информация, ценность которой убывает примерно 10% в месяц (сведения о партнерах, о долгосрочном кредите, развитии и т. д.).

Информация о законах природы имеет очень большое время жизненного цикла. Ее старение проявляется в уточнении законов, например, в ограничениях законов Ньютона для микромира.

5. Невозможно объективно (без учета полезности ее для потребителя, владельца, собственника) оценить количество информации. Количество информации, содержащейся, например, в книге, для разных читателей- разное. Даже один и тот же человек в разные периоды своей жизни находит в книге каждый раз что-то новое для себя. Количество информации в голове человека можно косвенно оценить по его действиям, так как для принятия обоснованного решения необходимо больше информации.

Для определения количества информации в теории информации предложен энтропийный подход, В соответствии с ним количество информации оценивается мерой уменьшения у получателя неопределенности (энтропии) выбора или ожидания событий после получения информации.

На практике используют более грубый и простой, так называемый объемный способ измерения информации путем подсчета количества (в битах или байтах) символов сообщения или измерения характеристик носителя (количества листов, времени передачи сообщения и др.). Но семантика информации и ее ценность при этом не учитываются.

6. При копировании, не изменяющем информационные параметры носителя, количество информации не меняется, а цена снижается. После снятия копии с документа на ксероксе или другим способом количество информации в нем не меняется. В результате этого несанкционированное копирование (хищение) информации может остаться незамеченным для ее владельца, если отсутствуют иные признаки проникновения злоумышленника к ее источнику и факта хищения. Но если при копировании происходят воздействия на информационные параметры носителя, приводящие к изменению их значений, или незначительные изменения накапливаются, то количество информации уменьшается. Ухудшается качество звука и изображения соответственно на аудио- и видеопленке из-за механического разрушения магнитного слоя, книжка зачитывается до дыр, обесцвечиваются из-за воздействия яркого ультрафиолетового света цвета изображения оригинала при ксерокопировании и т. д.

Так как при каждом копировании увеличивается число ее законных и незаконных пользователей, то в соответствии с законами рынка цена снижается. Например, видеопиратство вызывает большое беспокойство у владельцев видеопродукции, так как широкое распространение пиратских копий значительно сбивает цены на рынке.

Свойства защиты информации

Введение 3

2. Информация как объект защиты 6

2.1 Характеристики информации 6

2.2 Свойства защиты информации 7

3. Методы защиты информации техническими средствами 12

3.1 Способы дезинформации 17

Принципы инженерно-технической защиты информации 20

5. Заключение 25

Список используемых источников 26

7. Практическая часть 27

Введение

Прогресс подарил человечеству великое множество достижений, но тот же прогресс породил и массу проблем. Человеческий разум, разрешая одни проблемы, непременно сталкивается при этом с другими, новыми, и этот процесс обречен на бесконечность в своей последовательности. Хотя, если уж быть точным, новые проблемы — это всего лишь обновленная форма старых.

Вечная проблема — защита информации. На различных этапах своего развития человечество решало эту проблему с присущей для данной эпохи характерностью. Изобретение компьютера и дальнейшее бурное развитие информационных технологий во второй половине 20 века сделали проблему защиты информации настолько актуальной и острой, насколько актуальна сегодня информатизация для всего общества.

Главная тенденция, характеризующая развитие современных информационных технологий — рост числа компьютерных преступлений и связанных с ними хищений конфиденциальной и иной информации, а также материальных потерь. По результатам одного исследования, посвященного вопросам компьютерных преступлений, около 58% опрошенных пострадали от компьютерных взломов за последние 12 месяцев. Примерно 18 % опрошенных из этого числа заявляют, что потеряли более миллиона долларов в ходе нападений, более 66 процентов потерпели убытки в размере 50 тыс. долларов. Свыше 22% атак были нацелены на промышленные секреты или документы, представляющие интерес прежде всего для конкурентов. Сегодня, наверное, никто не сможет с уверенностью назвать точную цифру суммарных потерь от компьютерных преступлений, связанных с несанкционированных доступом к информации. Это объясняется, прежде всего, нежеланием пострадавших компаний обнародовать информацию о своих потерях, а также тем, что не всегда потери от хищения информации можно точно оценить в денежном эквиваленте. Однако по данным, опубликованным в сети Internet, общие потери от несанкционированного доступа к информации в компьютерных системах в 1997 году оценивались в 20 миллионов долларов, а уже в 1998 года в 53,6 миллионов долларов.

Причин активизации компьютерных преступлений и связанных с ними финансовых потерь достаточно много, существенными из них являются:

— переход от традиционной «бумажной» технологии хранения и передачи сведений на электронную и недостаточное при этом развитие технологии защиты информации в таких технологиях;

— объединение вычислительных систем, создание глобальных сетей и расширение доступа к информационным ресурсам;

— увеличение сложности программных средств и связанное с этим уменьшение их надежности и увеличением числа уязвимостей.

Любое современное предприятие независимо от вида деятельности и формы собственности не в состоянии успешно развиваться и вести хозяйственную деятельность без создания на нем условий для надежного функционирования системы защиты собственной информации.

Отсутствие у многих руководителей предприятий и компаний четкого представления по вопросам защиты информации приводит к тому, что им сложно в полной мере оценить необходимость создания надежной системы защиты информации на своем предприятии и тем более сложно бывает определить конкретные действия, необходимые для защиты тех или иных конфиденциальных сведений. В общем случае руководители предприятий идут по пути создания охранных служб, полностью игнорируя при этом вопросы информационной безопасности. Отрицательную роль при этом играют и некоторые средства массовой информации, публикуя «панические» статьи о состоянии дел по защите информации, формирующие у читателей представление о невозможности в современных условиях обеспечить требуемый уровень защиты информации.

Можно с уверенностью утверждать, что создание эффективной системы защиты информации сегодня вполне реально. Надежность защиты информации, прежде всего, будет определяться полнотой решения целого комплекса задач, речь о которых будет продолжена дальше.

Информация как объект защиты

Согласно законодательству РФ, информация — это сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления. Защите подлежит внутренняя, конфиденциальная и секретная информация. Внутренняя информация — информация о компании, которая еще не была опубликована (использование внутренней информации при заключении биржевых сделок считается незаконным). Информация конфиденциальная — служебная, профессиональная, промышленная, коммерческая или иная информация, правовой режим которой устанавливается ее собственником на основе законов о коммерческой, профессиональной тайне, государственной службе и др. законодательных актов. Под коммерческой тайной предприятия понимаются не являющиеся государственным секретом сведения, связанные с производством, технологической информацией, управлением, финансами и другой деятельностью предприятия, разглашение (передача, утечка информации) которых может нанести вред его интересам. К секретной информации относится информация, содержащая государственную тайну. Государственной тайной является информация, несанкционированное распространение которой может нанести ущерб интересам государственных органов, организациям, субъектам и стране в целом.

Характеристики информации

Информация как объект познания имеет следующие характеристики:

— нематериальность в смысле неизмеримости таких параметров как масса, размеры, энергия известными физическими методами и приборами

— записанная на материальный носитель, информация может храниться, обрабатываться, передаваться по различным каналам связи

— любой материальный объект содержит информацию о себе или о другом объекте

Без информации не может существовать жизнь в любой форме и не могут функционировать созданные человеком любые искусственные системы, без неё сама жизнь и всё созданное человеком представляет собой груду химических/физических элементов. Опыты по изоляции органов чувств человека, затрудняющей его информационный обмен с окружающей средой, показали, что информационный голод (дефицит информации) по своим последствиям не менее разрушителен, чем голод физический.

Свойства защиты информации

Защита информации определяется рядом свойств информации, основные из которых следующие:

1. Информация доступна человеку, если она содержится на материальном носителе. С помощью материальных средств можно защищать только материальный объект, таким образом, объектом защиты информации являются материальные носители информации. Носители информации бывают:

— носители — источники информации (чертёж — это источник, а бумага, на которой он нарисован, — носитель, однако, бумага, без нанесённого на ней текста или рисунка является источником информации о её физических и химических характеристиках);

— носители — переносчики информации;

— носители — получатели информации;

Передача информации путём перемещения её носителей в пространстве связана с затратами энергии, причём величина затрат зависит от длины пути, параметров среды и типа носителя.

2. Ценность информации оценивается степенью полезности её для пользователя (собственника, владельца, получателя). Полезность информации всегда конкретна — нет ценной информации вообще — информация полезна или вредна для конкретного её пользователя, поэтому при защите информации прежде всего определяют круг субъектов (государств, фирм, групп лиц, людей), заинтересованных в защищаемой информации, так как вероятно, что среди них окажутся злоумышленники. В интересах защиты информации её владелец наносит на носитель информации условный знак полезности содержащейся на нём информации — гриф секретности или конфиденциальности. В качестве критерия для определения грифа конфиденциальности информации могут служить результаты прогноза последствий попадания информации к конкуренту или злоумышленнику:

— величина экономического и морального ущерба, наносимого организации;

— реальность создания предпосылок для катастрофических последствий в деятельности организации (банкротства и тому подобное).

3. Так как информация для получателя может быть полезной или вредной, то информацию можно рассматривать как товар. Цена информации, как любого товара, складывается из себестоимости и прибавочной стоимости (прибыли). Себестоимость определяется расходами владельца информации на её получение путём:

— исследований в лабораториях, аналитических центрах, группах;

— добыча информации противоправными действиями.

Прибыль от информации может быть получена в результате следующих действий:

— продажи информации на рынке;

— материализации информации в продукции с новыми свойствами или в технологиях, приносящими прибыль;

— использование информации для принятия эффективных решений (экономия средств, ресурсов и тому подобное).

4. Ценность информации изменяется во времени. Распространение информации и её использование приводят к изменению её ценности и цены. Характер изменения ценности от времени зависит от вида информации.

5. Невозможно объективно (без учёта полезности её для потребителя, владельца, собственника) оценить количество информации. Иногда полезность информации связывают с её качеством, но понятие «качество» применительно к информации не имеет самостоятельного значения, т.к. оно поглощается понятием «количество». Количество информации зависит от её качества: чем более качественная фотография, тем больше оттенков и полутонов она содержит, тем менее на ней помех. Под качеством информации подразумевают качество отображения её на носителе или её достоверность (соответствие оригиналу).

6. При копировании, не изменяющем информационные параметры носителя, количество информации не меняется, а цена снижается.

Все перечисленные свойства информации являются важными составляющими для формирования политики информационной безопасности организации, государства, группы лиц — деятельности любых субъектов информационного пространства и информационных систем.

Построение надежной защиты включает оценку циркулирующей в компьютерной системе информации с целью уточнения степени ее конфиденциальности, анализа потенциальных угроз ее безопасности и установление необходимого режима ее защиты.

Федеральным законом «Об информации, информатизации и защите информации» определено, что информационные ресурсы, т.е. отдельные документы или массивы документов, в том числе и в информационных системах, являясь объектом отношений физических, юридических лиц и государства, подлежат обязательному учету и защите, как всякое материальное имущество собственника. При этом собственнику предоставляется право самостоятельно в пределах своей компетенции устанавливать режим защиты информационных ресурсов и доступа к ним.

Закон также устанавливает, что «конфиденциальной информацией считается такая документированная информация, доступ к которой ограничивается в соответствии с законодательством Российской Федерации». При этом федеральный закон может содержать прямую норму, согласно которой какие-либо сведения относятся к категории конфиденциальных или доступ к ним ограничивается. Так, Федеральный закон «Об информации, информатизации и защите информации» напрямую относит к категории конфиденциальной информации персональные данные (информацию о гражданах). Закон РФ «О банках и банковской деятельности в РФ» ограничивает доступ к сведениям по операциям, счетам и вкладам клиентов и корреспондентов банков (статья 25).

Однако не ко всем сведениям, составляющим конфиденциальную информацию, применима прямая норма. Иногда законодательно определяются только признаки, которым должны удовлетворять эти сведения. Это в частности относится к служебной и коммерческой тайне, признаки которых определяются Гражданским кодексом РФ (статья 139):

— соответствующая информация неизвестна третьим лицам;

— к ней свободного доступа на законном основании;

— меры по обеспечению ее конфиденциальности принимает собственник информации.

В настоящее время отсутствует какая-либо универсальная методика, позволяющая четко соотносить ту или иную информацию к категории коммерческой тайны. Можно только посоветовать исходить из принципа экономической выгоды и безопасности предприятия — чрезмерная «засекреченность» приводит к необоснованному подорожанию необходимых мер по защите информации и не способствует развитию бизнеса, когда как широкая открытость может привести к большим финансовым потерям или разглашению тайны. Законопроектом «О коммерческой тайне» права по отнесению информации к категории коммерческой тайны представлены руководителю юридического лица.

Федеральный закон «Об информации, информатизации и защите информации», определяя нормы, согласно которых сведения относятся к категории конфиденциальных, устанавливает и цели защиты информации:

-предотвращение утечки, хищения, искажения, подделки информации;

-предотвращение несанкционированных действий по уничтожению, искажению, блокированию информации;

-сохранение государственной тайны, конфиденциальности документированной информации.

Определившись в необходимости защиты информации, непосредственно приступают к проектированию системы защиты информации.

Отдельный раздел законопроекта «О коммерческой тайне», посвященный организации защиты коммерческой информации, определяет необходимый комплекс мероприятий по ее защите:

— установление особого режима конфиденциальности;

— ограничение доступа к конфиденциальной информации;

— использование организационных мер и технических средств защиты информации;

— осуществление контроля за соблюдением установленного режима конфиденциальности.

Установление особого режима конфиденциальности направлено на создание условий для обеспечения физической защиты носителей конфиденциальной информации. Как правило, особый режим конфиденциальности подразумевает:

— организацию охраны помещений, в которых содержатся носители конфиденциальной информации;

— установление порядка пользования носителями конфиденциальной информации (учет, хранение, передача другим должностным лицам, уничтожение, отчетность);

— организацию ремонта технических средств обработки конфиденциальной информации.

Традиционно для организации доступа к конфиденциальной информации использовались организационные меры, основанные на строгом соблюдении сотрудниками процедур допуска к информации, определяемых соответствующими инструкциями, приказами и другими нормативными документами. Однако с развитием компьютерных систем эти меры перестали обеспечивать необходимую безопасность информации. Появились и в настоящее время широко применяются специализированные программные и программно-аппаратные средства защиты информации, которые позволяют максимально автоматизировать процедуры доступа к информации и обеспечить при этом требуемую степень ее защиты.

Дата добавления: 2016-10-22 ; просмотров: 1557 | Нарушение авторских прав

Информационная безопасность

Учебное пособие

Информация по главам с 4 по 8 будет выложена на сайте в ближайшее время

Виды и свойства информации

Информацию можно упорядочить по ряду признаков, т.е. провести ее классификацию. В связи с этим, информация может быть классифицирована следующим образом:

1. По способам восприятия:

2. По форме представления:

3. По форме передачи:

Вербальная (словесная, звуковая)

Невербальная (представленная на определенном носителе: бумаге, дискете и т.д.)

Спутниковая и т.д.

Организационная и т.д.

5. По общественному значению:

6. По изменчивости во времени:

Условно-постоянная (например, место жительства человека)

Условно-переменная (например, последовательность календарных месяцев)

Постоянная (например, дата рождения человека)

7. По режиму передачи от одного потребителя информации другому:

В произвольные сроки

Принудительно в определенные сроки.

Как и всякий объект, информация обладает свойствами. Информация отличается от других объектов природы и общества характерной особенностью: на свойства информации влияют как свойства исходных данных, составляющих ее содержательную часть, так и свойства методов, фиксирующих эту информацию.

Можно выделить 3 группы свойств информации:

1. Атрибутивные свойства – свойства, без которых информация не существует.

2. Прагматические свойства – свойства, которые характеризуют степень полезности информации для пользователя, потребителя и практики.

3. Динамические свойства – свойства, которые характеризуют изменение информации во времени.

Рассмотрим подробнее указанные группы свойств информации.

Атрибутивные свойства информации.

Дискретность. Информацию характеризуют отдельные фактические данные, закономерности и свойства изучаемых объектов, которые распространяются в виде различных сообщений, состоящих из линии, составного цвета, буквы, цифры, символа, знака.

Неотрывность информации от физического носителя и языковая природа информации. Однако, информация не связана жестко ни с конкретным языком, ни с конкретным носителем.

Непрерывность. Информация имеет свойство сливаться с уже зафиксированной и накопленной ранее, тем самым, способствуя поступательному развитию и накоплению.

Передаваемость информации с помощью каналов связи (в том числе с помехами) хорошо исследована в рамках теории информации К. Шеннона. В данном случае имеется ввиду несколько иной аспект: способность информации к копированию, т.е. к тому, что она может быть «запомнена» другой системой и при этом останется тождественной самой себе. Очевидно, что количество информации не должно возрастать при копировании.

Воспроизводимость информации тесно связана с ее передаваемостью и не является ее независимым базовым свойством. Если передаваемость означает, что не следует считать существенными пространственные отношения между частями системы, между которыми передается информация, то воспроизводимость характеризует неиссякаемость и неистощимость информации, т.е. при копировании информация остается тождественной самой себе.

Преобразуемость – фундаментальное свойство информации. Оно означает, что информация может менять способ и форму своего существования.

Копируемость есть разновидность преобразования информации, при котором ее количество не меняется. В общем случае количество информации в процессах преобразования меняется, но возрастать не может.

Прагматические свойства информации.

Адекватность – степень соответствия реальному объективному состоянию дела. Неадекватная информация может образовываться при создании новой информации на основе неполных или недостоверных данных. Однако и полные, и достоверные данные могут приводить к созданию неадекватной информации в случае применения к ним неадекватных методов.

Актуальность – степень соответствия информации текущему моменту времени. Актуальность – важность для настоящего времени, злободневность, насущность. Только вовремя полученная информация может быть полезна.

Доступность – свойство информации, характеризующее возможность ее получения данным потребителем. Отсутствие доступа к данным или соответствующих методов обработки данных приводит к одинаковому результату: информация оказывается недоступной.

Достоверность. Информация достоверна, если она отражает истинное положение дел. Объективная информация всегда достоверна, но достоверная информация может быть как объективной, так и субъективной. Достоверная информация помогает принять нам правильное решение. Недостоверной информация может быть по следующим причинам:

— преднамеренное искажение (дезинформация) или непреднамеренное искажение субъективного свойства;

— искажение в результате воздействия помех («испорченный телефон») и недостаточно точных средств ее фиксации.

Защищенность – свойство, характеризующее невозможность несанкционированного использования или изменения информации.

Объективность и субъективность. Объективный – существующий вне и независимо от человеческого сознания. Информация – это отражение внешнего объективного мира. Информация объективна, если она не зависит от методов ее фиксации, чьего-либо мнения, суждения. Понятие объективности информации является относительным, т.к. методы являются субъективными. Более объективной принято считать ту информацию, в которую методы вносят меньший субъективный элемент. Объективную информацию можно получить с помощью исправных датчиков, измерительных приборов. Отражаясь в сознании конкретного человека, информация перестает быть объективной, т.к., преобразовывается (в большей или меньшей степени) в зависимости от мнения, суждения, опыта, знаний конкретного субъекта. В ходе информационного процесса степень объективности информации всегда понижается. Это свойство учитывают, например, в правовых дисциплинах, где по-разному обрабатываются показания лиц, непосредственно наблюдавших события или получивших информацию косвенным путем (посредством умозаключений или со слов третьих лиц).

Полезность. Уменьшение неопределенности сведений об объекте. Полезность может быть оценена применительно к нуждам конкретных ее потребителей и оценивается по тем задачам, которые можно решить с ее помощью. Дезинформация расценивается как отрицательные значения полезной информации.

Полнота. Характеризует качество информации и определяет достаточность данных для принятия решений или для создания новых данных на основе имеющихся. Неполная информация может привести к ошибочному выводу или решению.

Релевантность – способность информации соответствовать нуждам (запросам) потребителя.

Смысл и новизна. Информация перемещается в социальных коммуникациях (взаимодействиях потребителей) и выделяется та ее часть, которая нова для потребителя.

Точность информации определяется степенью ее близости к реальному состоянию объекта, процесса, явления и т. п.

Ценность. Ценность информации различна для различных потребителей и пользователей. Самая ценная информация – объективная, достоверная, полная, и актуальная. При этом следует учитывать, что и необъективная, недостоверная информация (например, художественная литература), имеет большую значимость для человека.

Эргономичность – свойство, характеризующее удобство формы или объема информации с точки зрения данного потребителя.

Динамические свойства информации.

Кумулятивность (от лат. cumulatio – увеличение, скопление) характеризует накопление и хранение информации.

Рост информации. С течением времени количество информации растет, информация накапливается, происходит ее систематизация, оценка и обобщение.

Старение. Информация подвержена влиянию времени. Старение информации заключается в уменьшении ее ценности с течением времени. Старит информацию не само время, а появление новой информации, которая уточняет, дополняет или отвергает полностью или частично более раннюю. Научно-техническая информация стареет быстрее, эстетическая (произведения искусства) – медленнее.

Стираемость. Это свойство связано с таким преобразованием информации (передачей), при котором ее количество уменьшается и становится равным нулю.

Запоминаемость. С запоминаемой информацией мы имеем дело в реальной практике.

- http://vunivere.ru/work13467

- http://studopedia.org/1-29094.html

- http://studfiles.net/preview/4515436/

- http://lektsii.org/7-51835.html

- http://xn----7sbabeyocb2bkdagddhcqh9acx1a8cxksc.xn--80afh5aqv.xn--p1ai/chitat-posobie/glava-1/1-1-ponyatie-informacii-i-informacionnoy-bezopasnosti/vidy-i-svoystva-informacii/